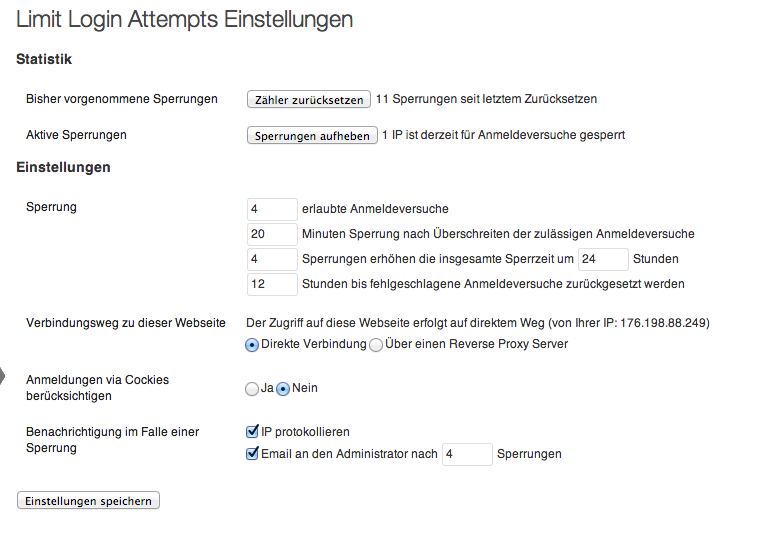

Nachdem ich von den Angriffen auf WordPress Installationen gelesen hatte, bei denen mit roher Rechnerleistung unzählige Passwörter in Kombination mit dem Standard User “Admin” durchprobiert werden, installierte ich auf diesem Blog zum Glück direkt das Limit Login Attempts Plugin. Dieses beschränkt, wie der Name sagt, die Zahl der an einem Stück möglichen Login Versuche.

Entsprechend den Einstellungen erhalte ich ein E-Mail, wenn die Zahl der Login Versuche überschritten ist. Die Webseite wird dann für einen festgelegten Zeitraum für weitere Login Versuche gesperrt. Das schließt einen selbst ein, falls man aus irgend einem Grund selbst in kurzer Folge mehrere Anmeldungen mit falschem Passwort versucht , außer man hat zwei Dinge berücksichtigt, a) man wählt bei der Anmeldung am Blog die Option ‘Angemeldet bleiben’ (wobei dann ein Cookie auf dem eigenen Rechner gesetzt wird durch das Blog) und b) man wählt beim Plugin beim Menüpunkt ‘Anmeldungen via Cockies berücksichtigen’ die Option ‘nein’. Dann bleibt man weiter über Cookie angemeldet.

Oben schrieb ich “zum Glück”, denn schon heute erhielt ich ein Mail mit folgendem Inhalt:

16 ungültige Anmeldeversuche (4 Sperrung(en)) von IP: 94.199.51.8

Letzter Anmeldeversuch erfolgte mit dem Benutzernamen: admin

IP wurde gesperrt für 24 Stunden.

Noch mehr Schutz bietet übrigens das Plugin better WP security, da es zusätzlich strukturelle Veränderungen an der WordPress Installation vornimmt, wodurch z.B. die Login Seite eine neue URL erhält und damit für die Angriffe schwieriger zu lokalisieren ist.